Liczba ataków cybernetycznych stale rośnie, a wykorzystywane w nich metody stają się coraz bardziej zwodnicze. W przypadku infrastruktury krytycznej, potencjalne szkody wynikające z ataku mogą być katastrofalne. Dlatego właśnie poświęcenie im uwagi jest ważniejsze niż kiedykolwiek wcześniej. W Niemczech po raz pierwszy stosowanie systemów wykrywania nieautoryzowanego dostępu w firmach energetycznych będzie regulowane prawnie. Wprowadzając na rynek nową wersję 2.00 systemu StationGuard, oferujemy klientom indywidualnie dostosowane rozwiązanie dla wszystkich typów stacji, które działa niezależnie od stosowanych protokołów komunikacyjnych. Podczas naszego wywiadu z Thomasem Friedlem, kierownikiem sprzedaży systemów bezpieczeństwa cybernetycznego w firmie OMICRON, rozmawialiśmy o sposobach, dzięki którym przedsiębiorstwa mogą działać bezpiecznie przy minimalnych nakładach.

Porozmawiajmy o… bezpieczeństwie cybernetycznym dla wszystkich typów stacji

Thomas, większość operatorów stacji prawdopodobnie ma świadomość tego, jak ważne jest zabezpieczenie obsługiwanych przez nich systemów przed atakami cybernetycznymi. Czy zapora sieciowa jest wystarczającym rozwiązaniem?

Ataki cybernetyczne o globalnym charakterze, o których opinia publiczna dowiedziała się w ciągu ostatnich kilku lat, pokazały nam, że – niestety – zapora sieciowa już nie wystarcza. Obecnie ataki na infrastrukturę krytyczną są przeprowadzane w ukierunkowany i zorganizowany sposób, na przykład gdy dokonują ich cybernetyczni napastnicy sponsorowani przez rządy różnych krajów. Dla takich hakerów zapora sieciowa nie stanowi żadnej przeszkody. Używają oni różnych metod w celu ominięcia tego rodzaju systemów obronnych. Przykładowo, w stacjach haker może uzyskać dostęp poprzez zainfekowane laptopy należące do serwisantów, którzy regularnie pracują na obiektach. Zapora sieciowa jest bezużyteczna, jeżeli wykorzystywana jest nieznana publicznie luka w zabezpieczeniach takiego urządzenia. W takim przypadku atak musi zostać rozpoznany w obrębie sieci stacji.

W związku z wprowadzeniem w Niemczech nowego prawa dotyczącego bezpieczeństwa cybernetycznego „IT-Sicherheitsgesetz 2.0” oczekuje się, że po raz pierwszy w historii zostaną wdrożone przepisy regulujące zastosowanie systemów wykrywania nieautoryzowanego dostępu w elementach infrastruktury krytycznej.

W jaki sposób operatorzy mogą chronić swoje obiekty zgodnie z tymi postanowieniami ustawowymi?

Używając systemu wykrywania nieautoryzowanego dostępu (IDS), który z wysoką niezawodnością rozpoznaje ataki cybernetyczne i natychmiast ostrzega operatora. To może być trudne dla przedsiębiorstw sprawujących kontrolę nad wieloma obiektami, ze względu na różne standardy wykorzystywanych systemów. Prosta ochrona pojedynczych zakładów nie jest właściwym podejściem.

Dlatego też nasz system IDS StationGuard obsługuje wszystkie protokoły komunikacyjne powszechnie wykorzystywane w stacjach – również te starsze. Wdrożenie nowych standardów przez właściciela lub operatora we wszystkich jego obiektach może być rozłożone w czasie. Sytuacja, w której tylko część zakładów została już dostosowana do najnowszej normy IEC 61850, jest dość częsta. Tymczasem pozostałe obiekty mogą działać w standardzie DNP3 / IEC 104 lub nawet w oparciu o połączenia szeregowe korzystające z protokołu IEC 101 lub Modbus. Również połączenie z centrum dyspozytorskim jest nadal często realizowane w oparciu o protokół DNP3 / IEC 104.

„Z systemem StationGuard operatorzy mogą polegać na pojedynczym systemie wykrywania nieautoryzowanego dostępu we wszystkich swoich obiektach. Dogłębnie monitoruje on komunikację w obrębie stacji, wykorzystując technikę głębokiej inspekcji pakietów i w niezawodny sposób rozpoznaje ataki cybernetyczne oraz awarie funkcjonalne. W znaczący sposób zmniejsza to koszty ogólne”.

Sam system jest umiejscowiony w krytycznym środowisku. Czy nie tworzy to ryzyka operacyjnego? Na przykład poprzez opóźnianie istotnych procesów?

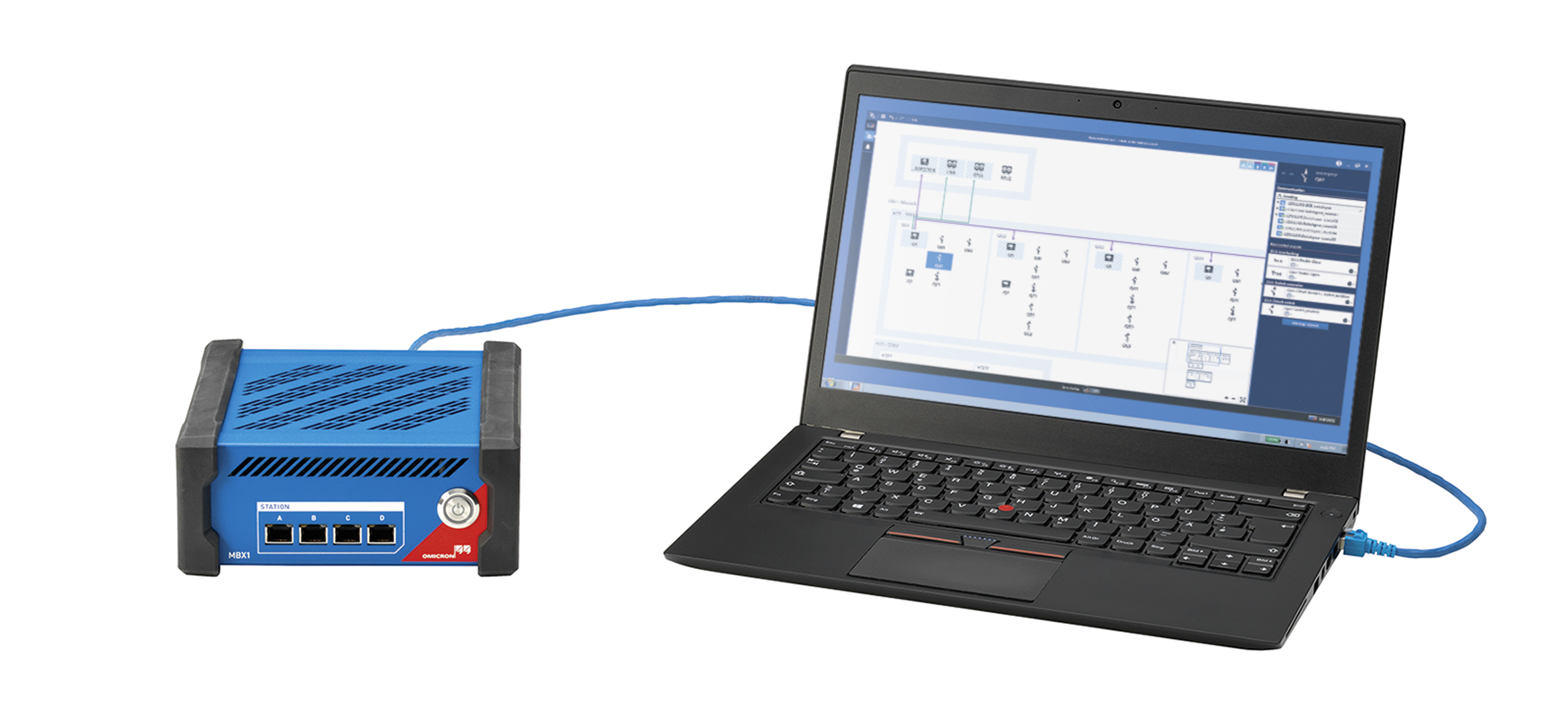

System StationGuard zaprojektowaliśmy do użytku w stacjach od podstaw. Monitoruje on całą komunikację w niereaktywny sposób. Po rozpoznaniu problemu system ostrzega operatora automatycznie w czasie rzeczywistym.

„System został zintegrowany z siecią w sposób pasywny. Jest to kluczowa kwestia. Nie dodaje on żadnych opóźnień do procesów krytycznych i umożliwia obsługę bez żadnych zakłóceń”.

Jeżeli zajdzie najgorszy przypadek, wyłącznik musi się otwierać natychmiastowo. Sygnał nie może być analizowany, a następnie przesyłany do wyłącznika z opóźnieniem.

Z systemem StationGuard obsługa ma charakter bezpośredni. Mówi on językiem inżynierów pracujących w stacji, jeżeli mogę użyć takiej przenośni. Dzięki temu system znacząco ułatwia proces wykrywania i usuwania usterek i zmniejsza nakłady związane z koordynacją z innymi działami przedsiębiorstwa. Z dedykowanym trybem serwisowym, system uwzględnia rzeczywiste procedury operacyjne realizowane w stacjach. Pewne specyficzne protokoły, które są często używane w zadaniach serwisowych, są nieobecne podczas normalnej pracy. Ze względu na obecność tych nieznanych czynników, system IDS zwykle mógłby wysyłać kilka alertów podczas tej fazy, niepotrzebnie przerywając pracę. StationGuard, gdy działa w trybie serwisowym, rejestruje całą aktywność, która miała miejsce podczas prac serwisowych. Jednakże nie przerywa on prac, wysyłając alerty. W ten sposób idealnie możemy objąć ochroną procesy standardowo realizowane w stacjach.

Bardzo dziękujemy za wywiad.

Odkryj więcej artykułów OMICRON

Przeczytaj nasz artykuł miesiąca

Skontaktuj się z nami

Potrzebne więcej szczegółów? Potrzebna wycena?

Prośba o demo?

Skontaktuj się z nami